تفاصيل المنتج

مكان المنشأ: الصين

اسم العلامة التجارية: NetTAP®

إصدار الشهادات: CCC, CE, RoHS

رقم الموديل: NT-MBYP-CHS-01

شروط الدفع والشحن

الحد الأدنى لكمية: 1 مجموعة

الأسعار: Can Discuss

تفاصيل التغليف: الكرتون الخارجي بالإضافة إلى رغوة الداخلية

وقت التسليم: 1-3 أيام عمل

شروط الدفع: L/C, D/A, D/P, T/T, إتحاد غربيّ, MoneyGram

القدرة على العرض: 100 مجموعة شهريا

ربط حماية الجهاز 1: |

حامي سياسة تدفق الجر |

لين حماية الجهاز 2: |

تجاوز تدفق البيانات التبديل |

مراقب الشبكة: |

أدوات الرصد تعتمد على حزمة Heartbeat |

كشف نبضات رسالة: |

نبضات مخصصة على IPS / FW لاختبار الصحة |

التطبيقات:: |

مركز بيانات الاتصالات ، الإذاعة ، الحكومة ، المالية ، الطاقة ، الطاقة ، البترول ، المستشفى ، المدرسة |

الحلول ذات الصلة:: |

رؤية الشبكة ومراقبة الشبكة وأمن الشبكات وتحليلات الشبكة ومركز البيانات وإدارة المرور وحركة المرور |

ربط حماية الجهاز 1: |

حامي سياسة تدفق الجر |

لين حماية الجهاز 2: |

تجاوز تدفق البيانات التبديل |

مراقب الشبكة: |

أدوات الرصد تعتمد على حزمة Heartbeat |

كشف نبضات رسالة: |

نبضات مخصصة على IPS / FW لاختبار الصحة |

التطبيقات:: |

مركز بيانات الاتصالات ، الإذاعة ، الحكومة ، المالية ، الطاقة ، الطاقة ، البترول ، المستشفى ، المدرسة |

الحلول ذات الصلة:: |

رؤية الشبكة ومراقبة الشبكة وأمن الشبكات وتحليلات الشبكة ومركز البيانات وإدارة المرور وحركة المرور |

ربط حماية أمن الشبكة تجاوز TAP لحزم المرور الاستراتيجي

1.Overviews

مع التطور السريع للإنترنت ، أصبح تهديد أمن معلومات الشبكة أكثر خطورة ، وبالتالي يتم استخدام مجموعة متنوعة من تطبيقات حماية أمن المعلومات على نطاق أوسع. سواء كانت معدات التحكم في الوصول التقليدية (جدار الحماية) أو نوعًا جديدًا من وسائل الحماية الأكثر تقدماً مثل نظام منع الاختراق (IPS) أو النظام الموحد لإدارة التهديدات (UTM) أو نظام الهجوم على خدمة رفض الخدمة (Anti-DDoS) أو Anti- بوابة البريد العشوائي ونظام تعريف حركة المرور DPI الموحد ونظام التحكم ، والعديد من أجهزة الأمن يتم نشرها بشكل متسلسل في عقد مفاتيح الشبكة ، وتنفيذ سياسة أمان البيانات المقابلة لتحديد ومعالجة حركة المرور القانونية / غير القانونية. ومع ذلك ، في نفس الوقت ، ستنشئ شبكة الكمبيوتر تأخيرًا كبيرًا على الشبكة أو حتى تعطل الشبكة في حالة الفشل ، والصيانة ، والترقية ، واستبدال المعدات ، وما إلى ذلك ، في بيئة تطبيق شبكة إنتاج موثوقة للغاية ، لا يمكن للمستخدمين تحملها.

2. الحل الذكي الالتفافية تطبيق Swtich

حماية سلسلة ربط الجهاز

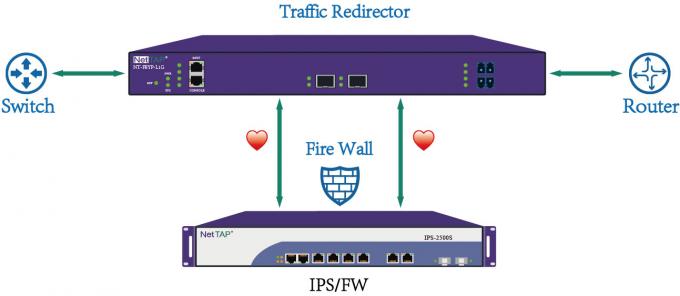

الشكل 1: سياسة تدفق حامي واقي تدفق البيانات العاملة العادية

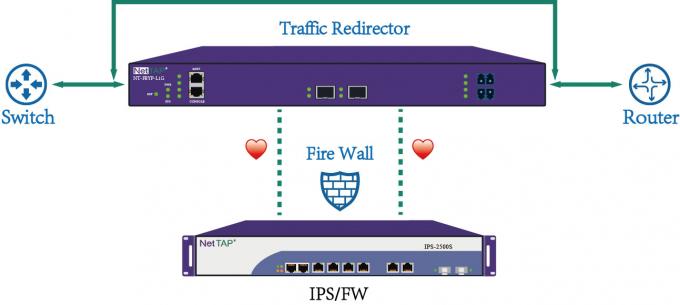

الشكل 2: سياسة المرور حامي الجر تجاوز تدفق البيانات التبديل

كما هو مبين في الشكلين 1 و 2 ، يتم نشر NetTAP® "Policy Traction Protector" في سلسلة بين أجهزة الشبكة (أجهزة التوجيه ، والمفاتيح ، وما إلى ذلك) ، ولم يعد تدفق البيانات بين أجهزة الشبكة يؤدي مباشرة إلى IPS / FW و NetTAP ® "حامي سياسة الجر" لـ IPS / FW ، عندما يكون IPS / FW بسبب التحميل الزائد ، التعطل ، تحديثات البرامج ، تحديثات السياسة وشروط الفشل الأخرى ، "التبديل الجانبي" من خلال اكتشاف رسالة نبض القلب الذكية وظيفة الاكتشاف في الوقت المناسب ، و وبالتالي تخطي الجهاز المعيب ، دون مقاطعة فرضية الشبكة ، معدات الشبكة السريعة المتصلة مباشرة لحماية شبكة الاتصالات العادية ؛ عندما الانتعاش فشل IPS / FW ، ولكن أيضا من خلال حزم نبضات ذكية الكشف عن الكشف عن وظيفة في الوقت المناسب ، والرابط الأصلي لاستعادة أمن الشيكات الأمنية شبكة المؤسسة.

يحتوي NetTAP® "Bypass switch" على وظيفة اكتشاف رسائل نبضات ذكية قوية ، حيث يمكن للمستخدم تخصيص الفاصل الزمني لنبض العمل والحد الأقصى لعدد مرات إعادة المحاولة ، من خلال رسالة نبضات مخصصة على IPS / FW لإجراء اختبارات صحية ، مثل إرسال رسالة فحص نبضات القلب إلى المنفذ upstream / المتلقين للمعلومات IPS / FW ، ومن ثم تلقي من المنفذ upstream / المتجه من IPS / FW ، وحكم ما إذا كان IPS / FW يعمل بشكل طبيعي عن طريق إرسال واستقبال رسالة نبضات القلب.

3. الالتفافية التبديل تجاوز الخصائص التقنية TAP

SpecFlow / حماية FullLink

يدعم NetTAP® "تجاوز أمان الشبكة عبر الإنترنت Swtich المستند إلى Network TAP Strategic Traffic Protector" الحماية التسلسلية لحركة المرور الكاملة للوصلة ووضع الحماية التسلسلية لنوع حركة مرور معين. يمكن للمستخدمين اختيار وضع النشر المناسب وفقًا لمتطلبات النشر الخاصة بأجهزة الأمان المختلفة.

وضع حماية FullLink. في هذا الوضع ، يقوم Policy Traffic Traction Protector بإعادة توجيه كل حركة المرور من الرابط المنشور إلى جهاز الأمن ، ويقوم بإجراء مراقبة في الوقت الفعلي لحالة جهاز الأمن. إذا كانت حالة جهاز الأمان غير طبيعية ، فستتحول أداة الحماية تلقائيًا إلى حالة الالتفاف مما يضمن توفر الشبكة.

وضع حماية SepcFlow. في هذا الوضع ، يقوم Policy Traffic Traction Protector بإعادة توجيه بعض أنواع حركة المرور المحددة من قبل المستخدم في رابط النشر إلى جهاز الأمان للمعالجة. يتم تجاوز حركة المرور المتبقية تلقائيًا دون المرور عبر جهاز الأمان. على الرغم من أن الحامي الموجود في حالة جهاز الأمان يؤدي إلى مراقبة في الوقت الفعلي ، بمجرد أن تكون حالة جهاز الأمان غير طبيعية ، فإن الحامي سيتحول تلقائيًا إلى حالة الالتفافية لضمان توفر الشبكة.

4. تجاوز التبديل تجاوز المواصفات الفنية TAP

| موديل المنتج | مواصفات |

| NT-FBYP-L1X-SR | 1U الشاسيه ، 1 * 10GE متعدد حماية وصلة بصرية |

| NT-FBYP-L1X-LR | هيكل 1U ، وصلة حماية بصرية أحادية النمط 1 * 10GE |

| NT-FBYP-L1G-SX | هيكل 1U ، وصلة حماية بصرية متعددة الاستخدامات GE 1 * |

| NT-FBYP-L1G-LX | هيكل 1U ، وصلة حماية بصرية أحادية النمط من GE واحدة |

| NT-CBYP-L1G | هيكل 1U ، رابط حماية كهربائي GE 1 * |

| NT-CBYP-L2G | هيكل 1U ، وصلة حماية كهربائية GE 2 * |

| NT-FBYP-L2G-SX5 | هيكل 1U ، وصلة حماية بصرية متعددة الوضع من GE 2 * |

| NT-FBYP-L2G-LX | هيكل 1U ، وصلة حماية بصرية أحادية النمط من GE 2 * |

| NT-FCBYP-L4XG-SR | هيكل 1U ، وصلة حماية كهربائية من GE 2 * ، وصلة حماية بصرية متعددة الأوضاع من GE * ، رابط حماية بصري متعدد الأوضاع 1 * 10GE |

| NT-FCBYP-L4XG-LR | هيكل 1U ، وصلة حماية كهربائية 2 * GE ، وصلة حماية بصرية أحادية النمط من GE * ، وصلة حماية بصرية أحادية النمط 1 * 10GE |

Tags: